Como últimamente hemos estado hablando de ciencia ficción en el blog, y como últimamente mucho se ha hablado en el MundoReal TM de derechos sobre la propiedad intelectual y de como las entidades de gestión de estos derechos intentan criminalizar actitudes que a todos nos parecen normales (intercambiarnos música, libros, o representar obras de autores clásicos que llevan siglos muertos, etc.) me ha venido a la mente un cuento corto de ciencia ficción escrito por Richard M. Stallman en 1996 (aquí podéis encontrar el original en inglés).

(de «El camino a Tycho», una colección de artículos sobre los antecedentes de la Revolución Lunar, publicado en Luna City en 2096)

Para Dan Halbert el camino a Tycho comenzó en la universidad, cuando Lissa Lenz le pidió prestado su ordenador. El de ella se había estropeado, y a menos que pudiese usar otro suspendería su proyecto de fin de trimestre. No había nadie a quien se atreviera a pedírselo, excepto Dan.

Para Dan Halbert el camino a Tycho comenzó en la universidad, cuando Lissa Lenz le pidió prestado su ordenador. El de ella se había estropeado, y a menos que pudiese usar otro suspendería su proyecto de fin de trimestre. No había nadie a quien se atreviera a pedírselo, excepto Dan.

Esto puso a Dan en un dilema. Tenía que ayudarla, pero si le prestaba su ordenador ella podría leer sus libros. Dejando de lado el riesgo de ir a la cárcel durante muchos años por dejar a otra persona leer sus libros, la simple idea le sorprendió al principio. Como a todo el mundo, se le había enseñado desde la escuela primaria que compartir libros era algo malo y desagradable, algo que sólo los piratas harían.

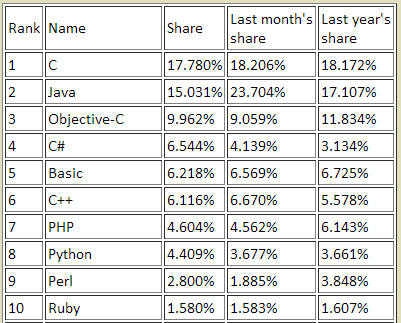

Además, no había muchas posibilidades de que la SPA (la «Software Protection Authority», o Autoridad de Protección del Software), no lo descubriese. En sus clases de programación Dan había aprendido que cada libro tenía un control de copyright que informaba de cuándo y dónde fue leído, y quién lo leía, a la oficina central de licencias (usaban esa información para descubrir piratas, pero también para vender perfiles personales a otras compañías). La próxima vez que su ordenador se conectase a la red, la oficina central de licencias lo descubriría. Él, como propietario del ordenador, recibiría el castigo más duro, por no tomar las medidas adecuadas para evitar el delito.

Lissa no necesariamente pretendería leer sus libros. Probablemente lo único que ella necesitaba era escribir su proyecto. Pero Dan sabía que ella provenía de una familia de clase media que a duras penas se podía permitir pagar la matrícula, sin pensar en las tasas de lectura. Leer sus libros podía ser la su única forma de terminar la carrera. Entendía la situación; él mismo había pedido un préstamo para pagar por los artículos de investigación que leía (el 10% de ese dinero iba a parar a los autores de los artículos, y como Dan pretendía hacer carrera en la universidad, esperaba que sus artículos de investigación, en caso de ser citados frecuentemente, le dieran los suficientes beneficios como para pagar el crédito).

Más tarde, Dan descubrió que hubo un tiempo en el que todo el mundo podía ir a una biblioteca y leer artículos, incluso libros, sin tener que pagar. Había investigadores que podían leer miles de páginas sin necesidad de becas de biblioteca. Pero desde los años 90 del siglo anterior, tanto las editoriales comerciales, como las no comerciales, habían empezado a cobrar por el acceso a los artículos. En el 2047, las bibliotecas de acceso público eran sólo un vago recuerdo.

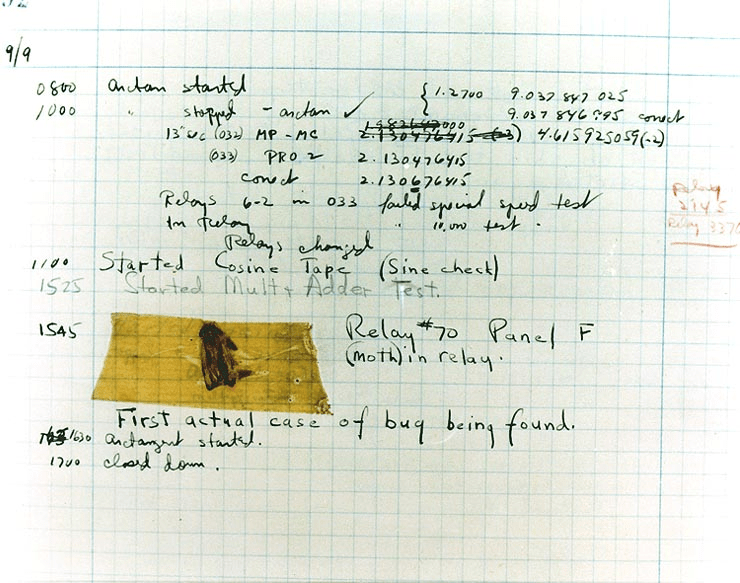

Había formas de evitar los controles de la SPA y la oficina central de licencias, pero también eran ilegales. Dan había tenido un compañero de su clase de programación, Frank Martucci, que consiguió un depurador ilegal, y lo usaba para evitar el control de copyright de los libros. Pero se lo contó a demasiados amigos, y uno de ellos lo denunció a la SPA a cambio de una recompensa (era fácil tentar, para traicionar a sus amigos, a estudiantes con grandes deudas). En 2047 Frank estaba en la cárcel; pero no por pirateo, sino por tener un depurador.

Dan supo más tarde que hubo un tiempo en el que cualquiera podía tener un depurador. Incluso había depuradores libremente disponibles en la red. Pero los usuarios normales empezaron a usarlos para saltarse los controles de copyright, y finalmente un juez dictaminó que ese se había convertido en su uso práctico. Eso quería decir que los depuradores eran ilegales y los programadores que los habían escrito fueron a parar a la cárcel.

Obviamente, los programadores necesitan depuradores, pero en el 2047 sólo había copias numeradas de los depuradores comerciales, y sólo disponibles para programadores oficialmente autorizados. El depurador que Dan había usado en sus clases de programación estaba detrás de un cortafuegos para que sólo se pudiese utilizar en los ejercicios de clase.

También se podía saltar el control de copyright instalando un núcleo del sistema modificado. Dan llegó a saber que hacia el cambio de siglo había habido núcleos libres, incluso sistemas operativos completos. Pero ahora no sólo eran ilegales, como los depuradores: no se podía instalar sin saber la clave de root del ordenador, cosa que ni el FBI ni el servicio técnico de Microsoft te darían.

Dan llegó a la conclusión de que simplemente no podía dejarle su ordenador a Lissa. Pero no podía negarse a ayudarle, porque estaba enamorado de ella. Cada oportunidad de hablar con ella era algo maravilloso. Y el hecho de que ella le hubiese pedido ayuda podría significar que sentía lo mismo por él.

Dan resolvió el dilema haciendo algo incluso más increíble, le dejó el ordenador, y le dijo su clave. De esta forma, si Lissa leía sus libros, la oficina central de licencias pensaría que quien estaba leyendo era él. Seguía siendo un delito, pero la SPA no lo detectaría automáticamente. Sólo podrían saberlo si Lissa lo denunciaba.

Si la universidad descubriese que le había dado su clave a Lissa significaría la expulsión para los dos, independientemente de para qué hubiese usado ella la clave. La política de la universidad era que cualquier interferencia con sus métodos de control sobre el uso de los ordenadores era motivo para una acción disciplinaria. No importaba si se hubiera hecho o no algún daño, el delito era el hecho de dificultar el control. Se asumía que esto significaba que se estaba haciendo algo prohibido, y no necesitaban saber qué.

En general los estudiantes no eran expulsados por eso -no directamente-. En su lugar se les prohibía el acceso a los ordenadores de la universidad, lo que inevitablemente significaría suspender todas sus asignaturas.

Dan supo más tarde que ese tipo de políticas en la universidad empezaron en la década de 1980, cuando los estudiantes comenzaron a usar ordenadores masivamente. Antes de eso, las universidades tenían una actitud diferente: sólo se penalizaban las actividades dañinas, no las que eran meramente sospechosas.

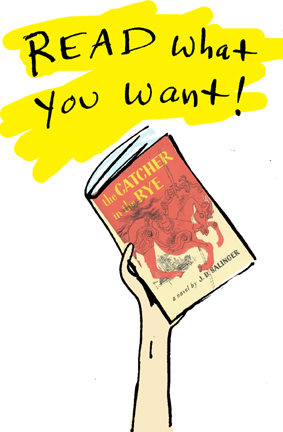

Lissa no denunció a Dan a la SPA. Su decisión de ayudarle llevó a que se casasen, y también a que cuestionasen lo que les habían enseñado cuando eran niños sobre el pirateo. Empezaron a leer sobre la historia del copyright, sobre la Unión Soviética y sus restricciones sobre las copias, e incluso sobre la constitución original de los Estados Unidos. Se mudaron a Luna, donde se encontraron con otros que de la misma forma intentaban librarse del largo brazo de la SPA. Cuando empezó el Levantamiento de Tycho en 2062, el derecho universal a leer se convirtió en uno de sus objetivos fundamentales.

Copyright 1996 Richard Stallman

Puede que a algunos el texto le parezca una exageración propia de novelas de ciencia ficción (al estilo de «1984» o «Fahrenheit 451») pero es notable lo premonitorio que ha sido este escrito si tenemos en cuenta que en el año en que se escribió (1996) prácticamente no existían ninguna de las restricciones digitales (DRM) que asolan a los productos tecnológicos de las últimas generaciones.

Acaso hoy en día no podemos ver como canciones bajadas con el programa iTunes sólo pueden ser reproducidas si tienes un iPod. O libros comprados en la tienda de Amazon sólo pueden ser leídos si te has comprado el lector de eBooks que ellos mismos comercializan (Kindle). En este último caso es paradigmático como la empresa Amazon utilizó la conexión a Internet del Kindle para entrar en ellos (sin el permiso de sus propietarios) y borrar un libro que había sido comercializado sin tener los adecuados derechos. Para colmo de la ironía el libro era «1984».

También podemos ver como productos electrónicos como el iPhone, el nuevo iPad o las consolas de videojuegos controlan hasta la saciedad el software o hardware que instalas en los mismos prohibiendo instalar dispositivos (en un aparato electrónico que no olvidemos que es de tu propiedad) que anulen dichas restricciones del fabricante.

Leo anonadado en las últimas horas como

Leo anonadado en las últimas horas como

Para Dan Halbert el camino a Tycho comenzó en la universidad, cuando Lissa Lenz le pidió prestado su ordenador. El de ella se había estropeado, y a menos que pudiese usar otro suspendería su proyecto de fin de trimestre. No había nadie a quien se atreviera a pedírselo, excepto Dan.

Para Dan Halbert el camino a Tycho comenzó en la universidad, cuando Lissa Lenz le pidió prestado su ordenador. El de ella se había estropeado, y a menos que pudiese usar otro suspendería su proyecto de fin de trimestre. No había nadie a quien se atreviera a pedírselo, excepto Dan.